「WannaCry」ランサムウェアの凶悪なところ

Windowsの「SMB v1」における脆弱性を悪用するランサムウェア「WannaCry」が世界中で猛威を振るっていますが、いままでのウィルスと違う凶悪なところがあります。

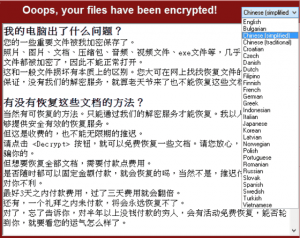

↓言語ファイルを内蔵していて、各国語で脅迫文を表示します。

- SMB v1と聞いて何のこと? と思うかも知れませんが、samba共有のことです。LinuxベースのNAS(ほとんどのNAS)とWindows PCとの間ではごく普通に使われているプロトコル。

- WannaCryによって暗号化されたファイルはデコードの手段が無いこと。対象となるファイルは「.zip」「.mp3」「.jpg」「.raw」「.doc」「.ppt」など、170種類以上。

- WAN側ネットワークが遮断されていることを検知すると、LANのPCに自己増殖していくこと。

基本的な対策は、フィッシングメール(覚えの無い宿泊予約確認、出発前確認など含む)の「添付ファイルを開かない、URLをクリックしない」ことですが、さらなる対策としては、

- 1の対策:Windows Updateを速やかに適用しておくこと。企業内でWindows Update Serverを保有している場合は、遅滞なくUpdateを配布すること。

- 2の対策:対策は一つだけ。毎日バックアップを取り、万一感染したら、バックアップからHDDまるごと復旧すること。ファイル単位の復旧は無意味。

- 3の対策:感染が確認されたPCはすぐにLANケーブルを抜き、電源を落とすこと。

なお、Microsoftは、米国家安全保障局(NSA)からリークした情報の中に、マイクロソフトに報告せず諜報活動に利用していたWindowsの脆弱性があったため、WannaCryに利用されたとして、強く非難しています。

トレンドマイクロの注意喚起:http://blog.trendmicro.co.jp/archives/14884

(Visited 174 times, 1 visits today)